Bạn có từng trải nghiệm khi cố gắng truy cập một trang web yêu thích nhưng lại nhận được thông báo “Website này hiện không khả dụng”? Hay khi chơi game online, đột nhiên bị “kick” ra khỏi phòng và không thể kết nối lại? Đó có thể là hậu quả của một cuộc tấn công mạng vô cùng nguy hiểm, được gọi là tấn công DDoS.

Tấn công DDoS là gì?

Tấn công từ chối dịch vụ phân tán (DDoS attack) là một cuộc tấn công ác ý nhằm làm gián đoạn lưu lượng truy cập bình thường của máy chủ, dịch vụ hoặc mạng được nhắm mục tiêu bằng cách làm quá tải mục tiêu hoặc cơ sở hạ tầng xung quanh với một lượng lớn lưu lượng Internet.

Các cuộc tấn công DDoS đạt được hiệu quả bằng cách sử dụng nhiều hệ thống máy tính bị xâm nhập làm nguồn phát tán lưu lượng tấn công. Các thiết bị bị khai thác có thể bao gồm máy tính và các tài nguyên mạng khác như các thiết bị IoT.

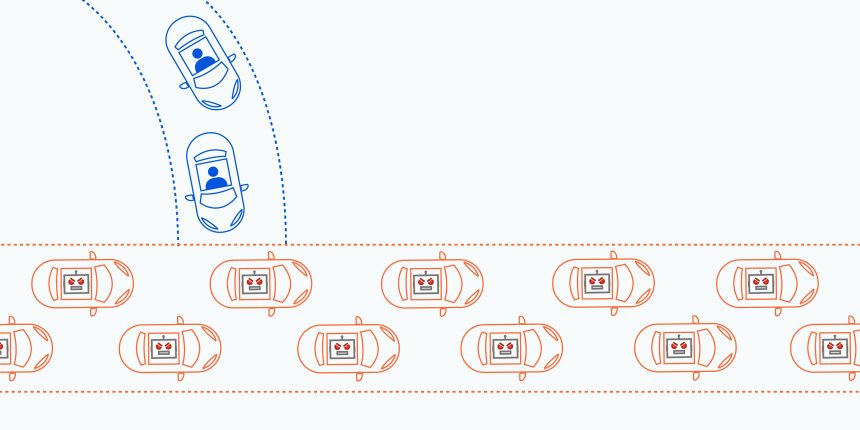

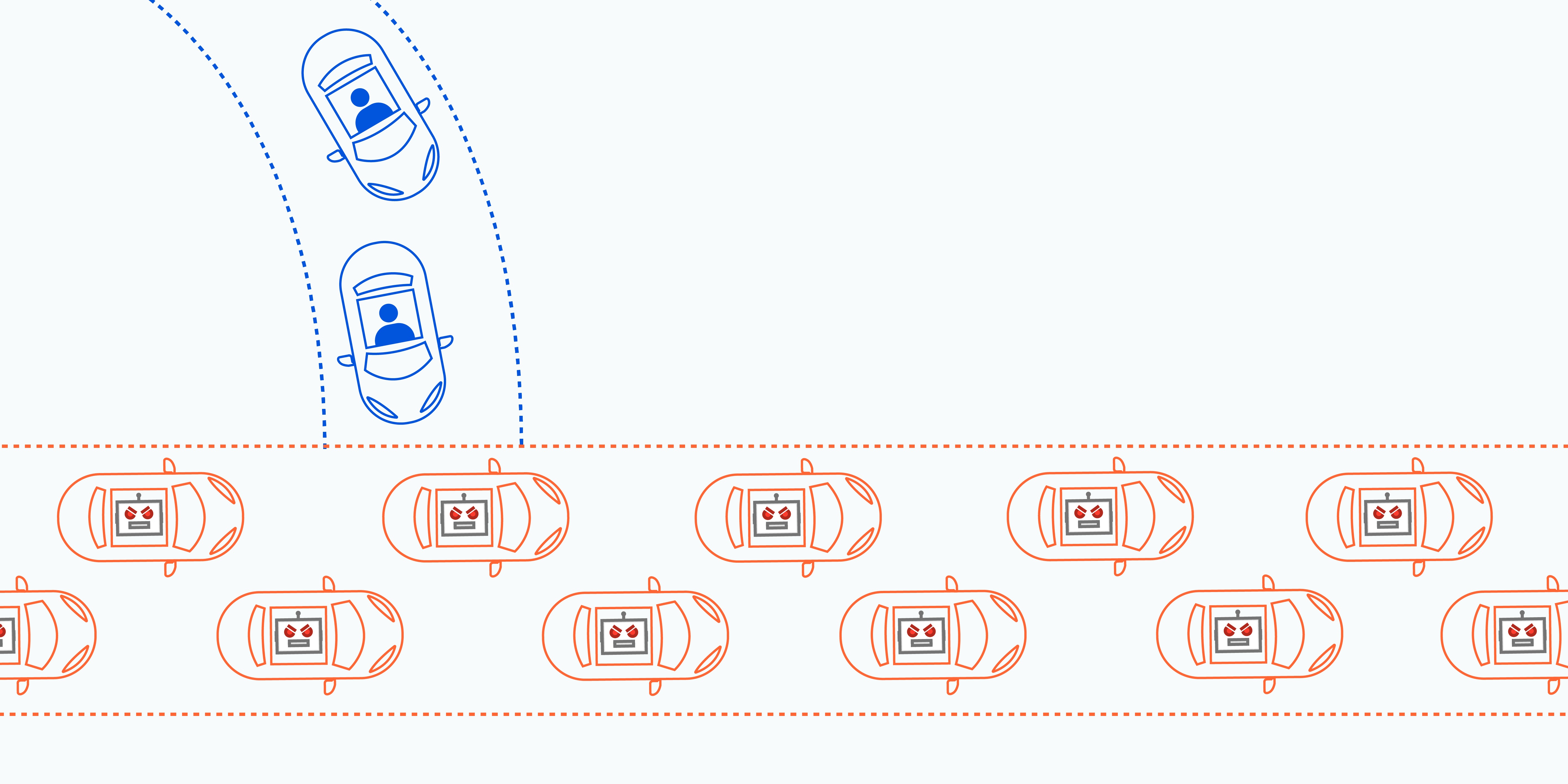

Từ góc độ tổng quan, một cuộc tấn công DDoS giống như một vụ tắc đường bất ngờ, làm kẹt các làn xe, ngăn cản giao thông bình thường đến đích.

Cách hoạt động của một cuộc tấn công DDoS

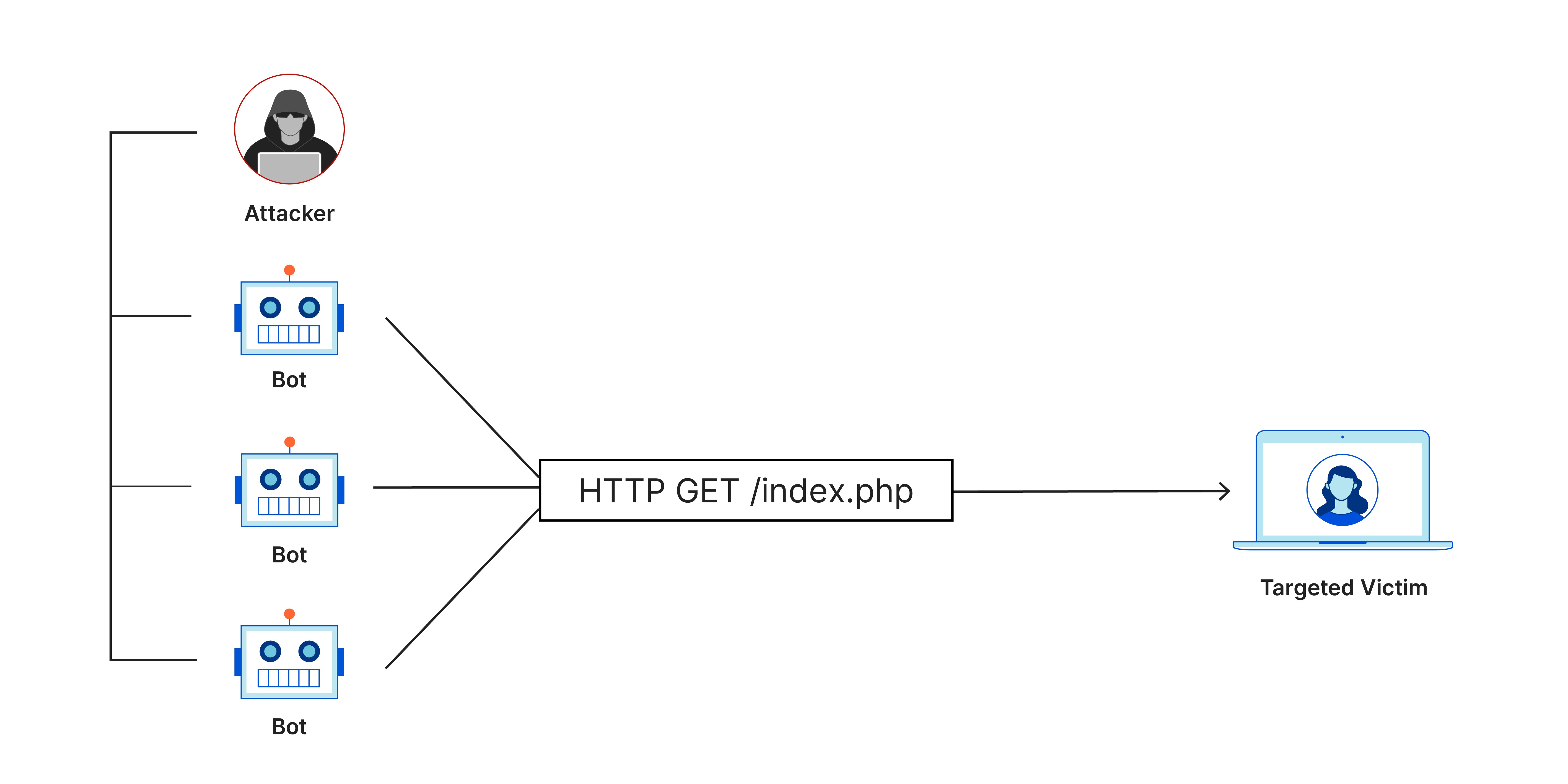

Các cuộc tấn công DDoS được thực hiện qua các mạng lưới thiết bị kết nối Internet. Các mạng này bao gồm các máy tính và các thiết bị khác (như thiết bị IoT) bị nhiễm phần mềm độc hại, cho phép chúng bị điều khiển từ xa bởi kẻ tấn công. Những thiết bị này được gọi là bot (hoặc zombie), và tập hợp của chúng gọi là botnet.

Sau khi một botnet được thiết lập, kẻ tấn công có thể điều khiển cuộc tấn công bằng cách gửi lệnh từ xa đến từng bot. Khi máy chủ hoặc mạng của nạn nhân bị tấn công, mỗi bot sẽ gửi các yêu cầu đến địa chỉ IP của mục tiêu, có thể gây quá tải máy chủ hoặc mạng, dẫn đến việc từ chối dịch vụ cho lưu lượng truy cập bình thường.

Bởi vì mỗi bot là một thiết bị Internet hợp pháp, việc phân biệt giữa lưu lượng tấn công và lưu lượng bình thường có thể rất khó khăn.

Cách nhận biết cuộc tấn công DDoS

Dấu hiệu rõ ràng nhất của một cuộc tấn công DDoS là trang web hoặc dịch vụ đột ngột trở nên chậm hoặc không khả dụng. Tuy nhiên, vì nhiều nguyên nhân khác cũng có thể gây ra các vấn đề hiệu suất tương tự, cần phải điều tra sâu hơn. Các công cụ phân tích lưu lượng có thể giúp bạn phát hiện một số dấu hiệu đặc trưng của cuộc tấn công DDoS như:

- Lượng lưu lượng truy cập đáng ngờ xuất phát từ một địa chỉ IP hoặc dải IP duy nhất

- Lượng lớn lưu lượng truy cập từ những người dùng có cùng một hồ sơ hành vi như loại thiết bị, vị trí địa lý hoặc phiên bản trình duyệt web

- Sự gia tăng đột ngột các yêu cầu đến một trang hoặc endpoint duy nhất

- Các mô hình lưu lượng bất thường như đột biến vào các giờ lẻ hoặc các mô hình xuất hiện không tự nhiên (ví dụ: đột biến mỗi 10 phút)

Các loại tấn công DDoS phổ biến

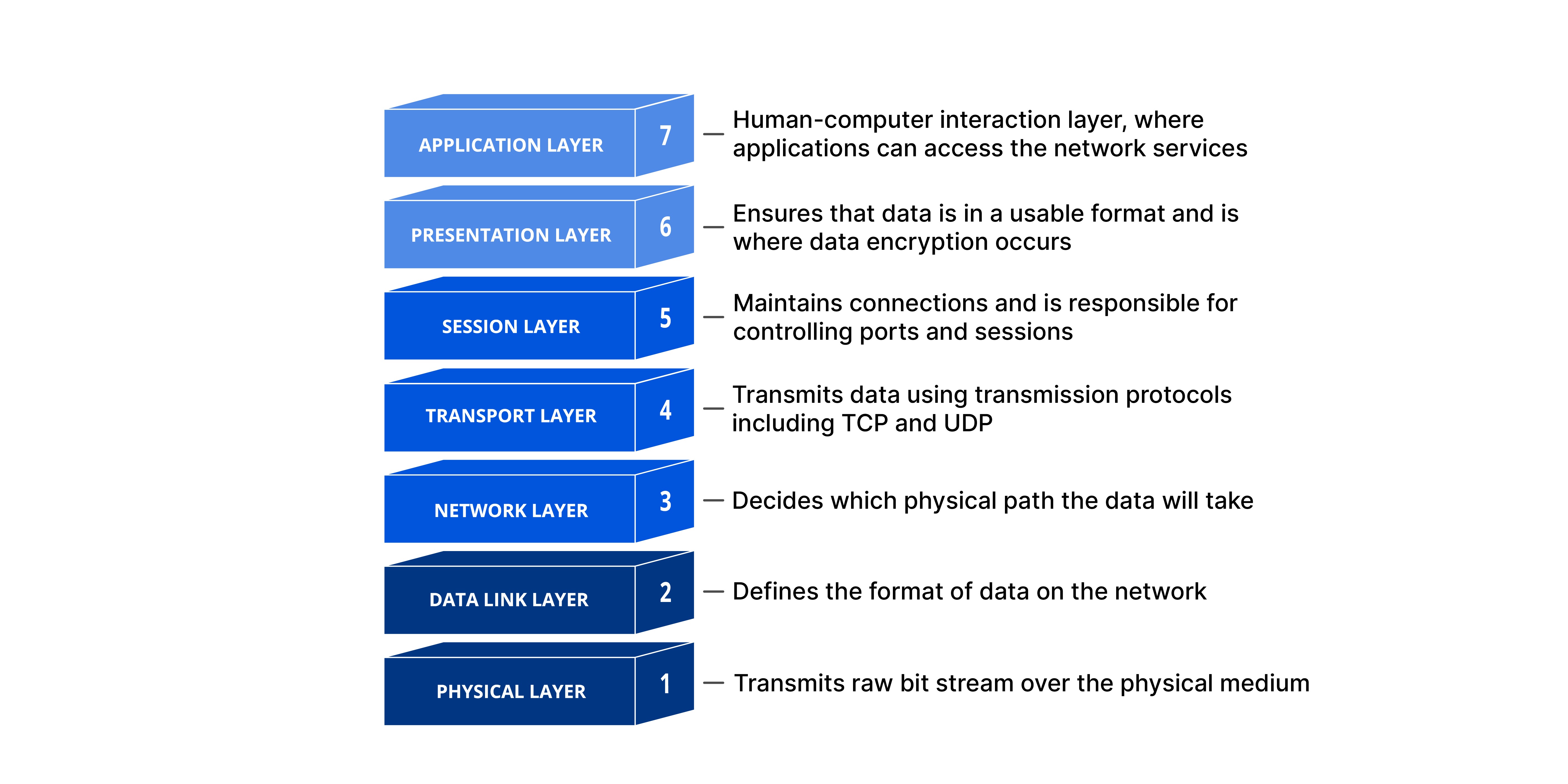

Các cuộc tấn công DDoS nhắm vào các thành phần khác nhau của kết nối mạng. Để hiểu cách các cuộc tấn công DDoS khác nhau hoạt động, bạn cần biết cách một kết nối mạng được thiết lập.

Kết nối mạng trên Internet bao gồm nhiều lớp khác nhau, mỗi lớp có một mục đích khác nhau. Mô hình OSI là một khung khái niệm được sử dụng để mô tả kết nối mạng qua 7 lớp khác biệt.

Hầu hết các cuộc tấn công DDoS đều liên quan đến việc làm quá tải thiết bị hoặc mạng của mục tiêu bằng lưu lượng, nhưng các cuộc tấn công có thể được chia thành ba loại chính:

Tấn công lớp ứng dụng (Application layer attacks)

- Mục tiêu: Nhắm đến tài nguyên của máy chủ mục tiêu, gây ra từ chối dịch vụ. Các cuộc tấn công lớp 7 này thường khó phân biệt giữa lưu lượng tấn công và lưu lượng hợp pháp.

Ví dụ: HTTP flood – Các bot gửi nhiều yêu cầu HTTP GET đến máy chủ, khiến máy chủ không thể xử lý hết các yêu cầu.

Tấn công giao thức (Protocol attacks)

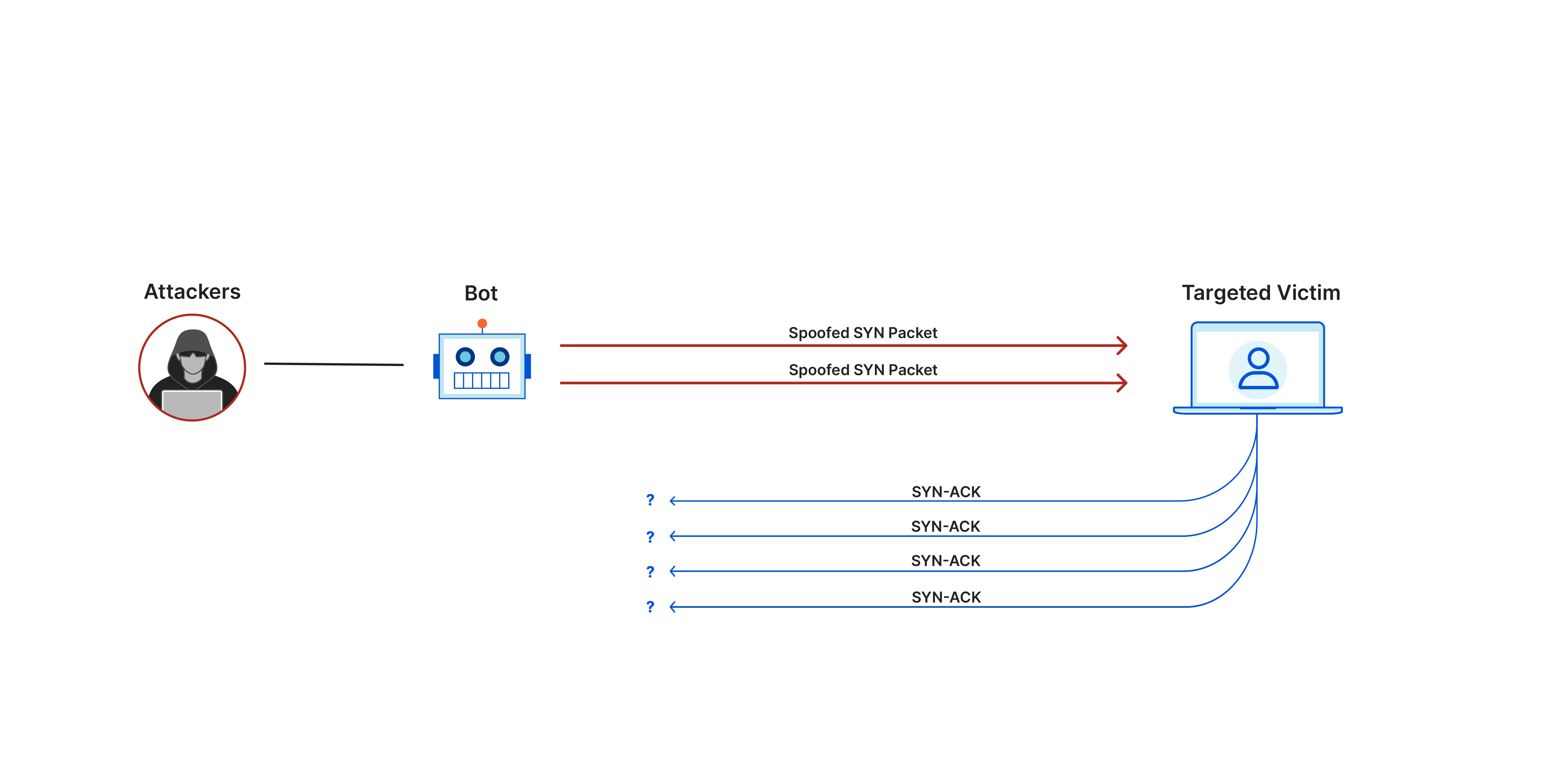

- Mục tiêu: Khai thác điểm yếu trong giao thức tầng 3 và tầng 4 để làm máy chủ hoặc thiết bị mạng không thể hoạt động.

Ví dụ: SYN Flood – Kẻ tấn công gửi một lượng lớn các gói SYN, làm cạn kiệt tài nguyên của máy chủ mục tiêu mà không hoàn thành chuỗi bắt tay TCP.

Tấn công khối lượng (Volumetric attacks)

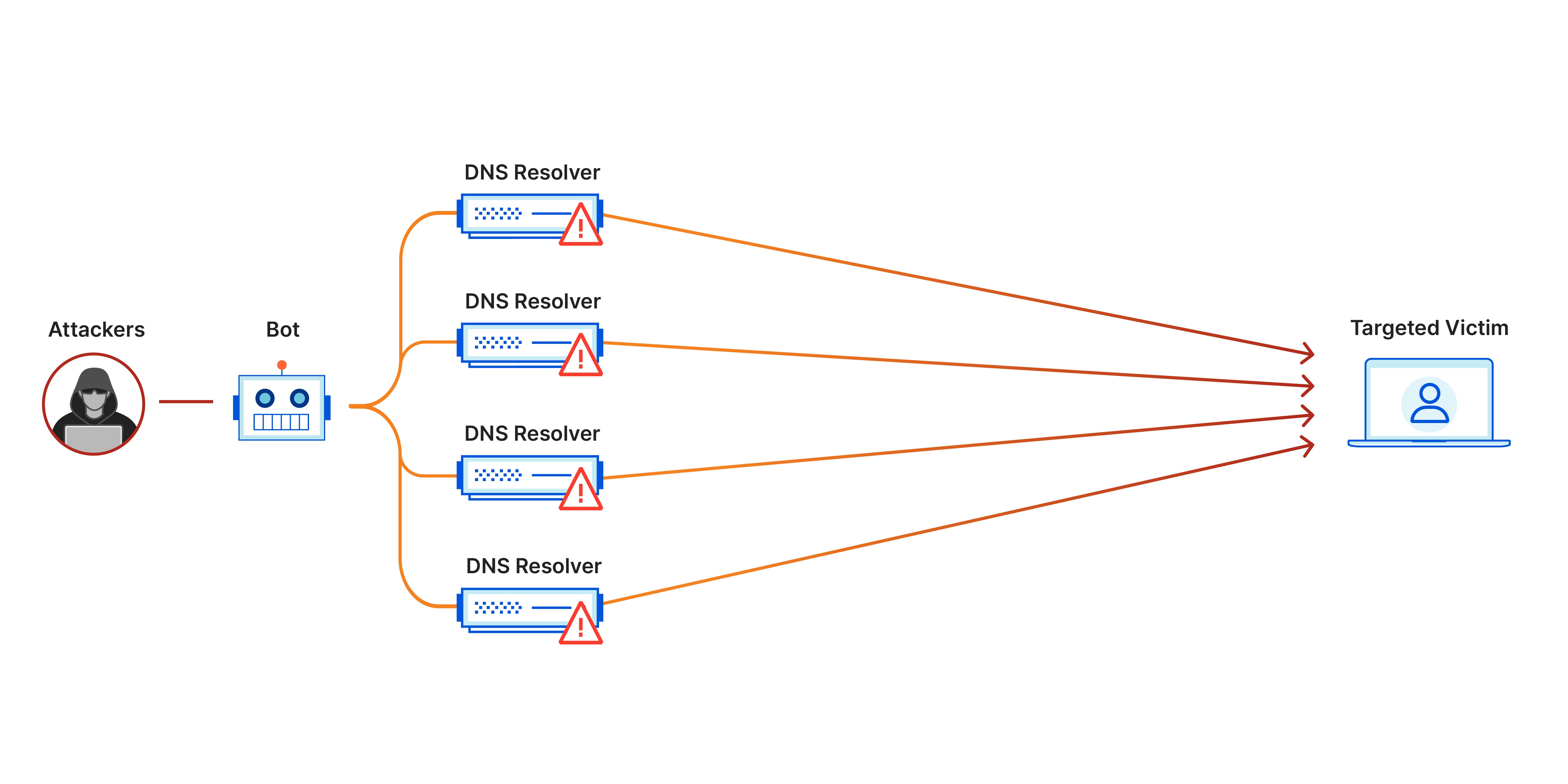

- Mục tiêu: Gây tắc nghẽn bằng cách tiêu tốn toàn bộ băng thông giữa mục tiêu và Internet bằng cách gửi lượng lớn dữ liệu.

Ví dụ: DNS Amplification – Tấn công khuếch đại lưu lượng DNS, kẻ tấn công gửi các yêu cầu DNS giả mạo với địa chỉ IP của nạn nhân.

Quy trình giảm thiểu cuộc tấn công DDoS

Việc phân biệt giữa lưu lượng tấn công và lưu lượng hợp pháp là mấu chốt trong việc giảm thiểu cuộc tấn công DDoS. Các biện pháp phổ biến bao gồm:

- Chuyển hướng blackhole: Chuyển toàn bộ lưu lượng đến một “hố đen” để loại bỏ cả lưu lượng hợp pháp và tấn công.

- Giới hạn tần suất (Rate limiting): Giới hạn số lượng yêu cầu mà máy chủ chấp nhận trong một khoảng thời gian nhất định.

- Firewall ứng dụng web (WAF): Bảo vệ máy chủ khỏi các cuộc tấn công lớp 7.

- Phân tán lưu lượng qua mạng Anycast: Phân tán lưu lượng tấn công trên nhiều máy chủ phân tán để giảm thiểu tác động.

Nguồn: eKnow Solutions